Los phishers se valen de los servicios de Google en sus campañas

- Seguridad

El 15,8% de los equipos de nuestro país protegidos por Kaspersky activaron los sistemas antiphishing entre abril y junio de este año, lo que sitúa a España como el sexto país con más ataques de phishing del mundo. Los servicios Google Drive, Google Calendar y Google Photos fueron utilizados para difundir y ocultar el phishing.

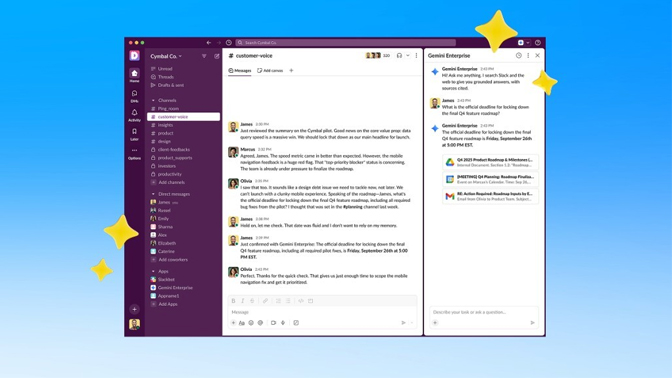

El phishing sigue siendo uno de los métodos más utilizados por lo ciberatacantes, que evolucionan sus técnicas para llevar a cabo campañas más eficaces y convincentes. Así lo pone de manifiesto el informe de Kaspersky sobre Spam y Phishing del segundo trimestre, que destaca la utilización de los servicios y sistemas de almacenamiento en la nube para disfrazar los emails de phishing como mensajes auténticos. Al incluir en el email un enlace con un dominio legítimo, como Google Drive, el mensaje genera mayor confianza en el usuario y además evitan la detección por los filtros de spam. Los ciberdelincuentes también enviaron enlaces de phishing dentro de falsas convocatorias para eventos enviadas a través de Google Calendar, o imágenes a través de Google Photos, acompañados por una petición de ingresar una comisión en una cuenta bancaria a cambio de recibir una transferencia de una gran suma de dinero.

Según los datos de Kaspersky, en el segundo trimestre España fue el sexto país que más ataques de phishing sufrió en el mundo. Concretamente, el 15,8% de los equipos de nuestro país protegidos por Kaspersky activaron los sistemas antiphishing entre abril y junio de este año. En dicho período, Kaspersky detectó mensajes de este tipo relacionados con la compra vacacional, por ejemplo, cartas en nombre de conocidas páginas web de alquiler vacacional con ofertas de vivienda a precios competitivos o recursos de phishing que imitaban a páginas web de reservas hoteleras. Asimismo, los defraudadores aprovecharon la campaña de la Renta en diversos países, atrayendo a los usuarios a webs falsas con la promesa de abonar la devolución de los impuestos.

Por otra parte, los datos de Kaspersky revelan que, si bien hasta ahora los ciberdelincuentes utilizaban el ransomware principalmente para estafar a particulares, muchas veces con la amenaza de difundir datos o imágenes íntimas, en el segundo trimestre de 2019 su atención se ha desplazado hacia las organizaciones. Según este método, los atacantes envían una solicitud de transferencia en bitcoin por valor de unos 4.000 euros a las direcciones públicas de la empresa o mediante el formulario de comentarios de su página web. Y en caso de rechazo, amenazan con enviar cartas supuestamente firmadas por la víctima a través formularios de contacto de 13 millones de sitios, así como spam agresivo en nombre de la empresa a 9 millones de direcciones postales, después del cual, según ellos, el proyecto Spamhaus identifica el sitio de la víctima como spam y lo bloquea para siempre.