El puesto de trabajo es un eslabón vulnerable, incluso si está bien protegido

- Seguridad

Descubrir rápidamente el origen de la infección, adaptar el nivel de protección al entorno, proteger el agente, bloquear proactivamente los ataques y predecir los futuros, y garantizar la seguridad del propio sistema de protección, son claves para asegurar los puestos de trabajo ante las nuevas amenazas.

Las estaciones de trabajo del usuario son el vector más "eficaz" de los ataques maliciosos contra los sistemas de las organizaciones. El objetivo principal de un atacante es apoderarse de datos personales, industriales o comerciales sensibles, cifrarlos y pedir un rescate, lo que se consigue encontrando "puntos de entrada idóneos", que suelen ser los puestos de trabajo de los usuarios, para, una vez comprometidos adentrarse más profundamente en el sistema. Como señala Stormshield, para lograrlo, se suelen explotar tanto vulnerabilidades humanas, con un phishing cada vez más dirigido como de los sistemas mal protegidos: servidores RDP expuestos en Internet o aplicaciones no actualizadas.

Para garantizar que los atacantes no puedan obtener un acceso más profundo, es importante identificar estos ataques tan pronto como se produzcan, deteniendo los procesos maliciosos e impidiendo inmediatamente su propagación en la máquina o aplicación. Además de descubrir el origen de la infección cuanto antes, adaptar el nivel de protección al entorno, es clave. Por eso, y si antes garantizar la seguridad de los puestos de trabajo ya era una cuestión importante en las propias instalaciones de la empresa, ahora, con la proliferación de ordenadores portátiles y los desafíos de la movilidad, es aún más compleja.

Proteger y predecir ataques futuros

Frente a un antivirus tradicional basado en firmas, incapaz de contrarrestar el ransomware y de detectar inmediatamente ataques desconocidos de Día Cero, un sistema de protección de puestos de trabajo puede identificar un elemento malicioso en el punto de entrada y bloquear sus actividades para evitar su propagación. Un HIPS basado en el comportamiento centra sus análisis en la conducta "normal" de un host o de sus aplicaciones. De modo que, si se detecta una actividad sospechosa en las aplicaciones legítimas, el sistema emita una alerta o bloqueé las actividades para limitar los riesgos de propagación. Puede neutralizar los ataques de Día Cero.

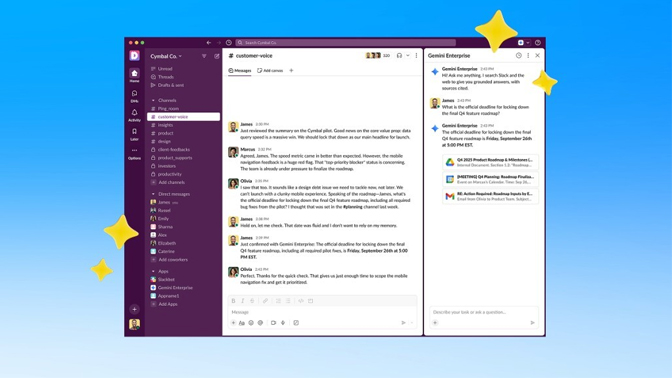

Saber cómo interrumpir un ataque -ya sea conocido o desconocido- es esencial, pero también aprender de ellos, para poder prevenirlos en el futuro. Con una solución Endpoint Detection & Response (EDR), además de una respuesta inmediata, la inspección de los registros permite mejorar la eficacia de las soluciones en la búsqueda de ataques.

“Incluso cuando está bien protegido, el puesto de trabajo es un eslabón muy vulnerable ya que, por definición, está conectado al Directorio Activo de la empresa, objetivo, por otro lado, de numerosas vulnerabilidades para acceder a los datos de la empresa. Asegurar las estaciones de trabajo debe ser una tarea permanente”, comenta Antonio Martínez Algora, responsable Técnico Stormshield Iberia. “Para conseguirlo, además de seguir estos sencillos consejos y emprender una política de los puestos de trabajo actualizados, es importante hacer uso del sentido común, con empleados y estrategias de ciberseguridad cada vez más ciberresponsables”.

Para proteger estaciones de trabajo y servidores contra estos peligros, Stormshield cuenta con Stormshield Endpoint Security Evolution (SES Evol), una solución de protección de nueva generación adaptada a los recientes patrones de uso y a los problemas actuales de ciberseguridad. Con su arquitectura segura de grado militar, funciones HIPS avanzadas (detección de desbordamiento de búfer, vaciado de procesos…) control avanzado de dispositivos, protecciones personalizables y técnicas de seguridad contextual avanzada, sobre la base de un enfoque de Confianza Cero; SES Evol puede ser utilizado en los contextos más exigentes.