España se sitúa en la posición 71 del ranking global en cuanto a amenazas online. La navegación web y los dispositivos externos continúan siendo los principales vectores de infección. Kaspersky alerta del crecimiento del malware sin archivos y del papel persistente de la ingeniería social.

El mercado europeo de ciberseguridad creció un 5,2% en 2025, pero con una fuerte desaceleración en la segunda mitad del año. Mientras los grandes mercados tradicionales cerraron en negativo, el impulso llegó desde el sur y el este del continente. En España la inversión en ciberseguridad creció un 20%.

La plataforma de Forescout proporciona visibilidad total, control y respuesta automatizada en entornos IT, OT, IoT e IoMT. El acuerdo de distribución permitirá a V-Valley ofrecer a sus partners una plataforma integral capaz de proteger infraestructuras híbridas cada vez más complejas.

La complejidad creciente de las amenazas, la falta de especialistas y la necesidad de protección 24/7 están impulsando a las organizaciones a delegar total o parcialmente la operación de sus centros de seguridad. La prioridad ya no es reducir costes, sino reforzar la capacidad de detección y respuesta.

La alianza entre ambas compañías introduce en el canal TI una solución capaz de ejecutar pruebas de penetración continuas sin intervención humana. Genesis, la tecnología desarrollada por Sxipher, combina Deep Learning e IA para anticipar vulnerabilidades antes de que sean explotadas.

El Armis Select Partner Program es un modelo flexible sin niveles ni requisitos que permite a los partners elegir cómo colaborar y crecer junto a la compañía. El programa amplía el acceso a Armis Centrix, para ayudar a las organizaciones a pasar de la defensa reactiva a la gestión proactiva del riesgo.

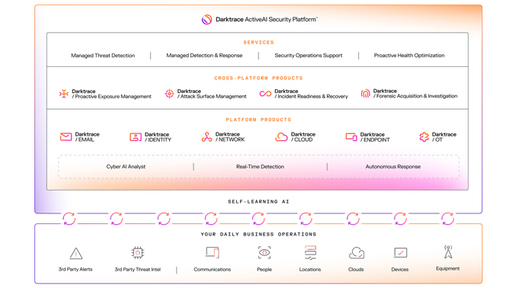

La alianza con Darktrace refuerza la propuesta de valor de Arrow Electronics y amplía el acceso del canal a tecnologías para proteger entornos cloud, redes, correo electrónico, OT y endpoints. Ambas compañías destacan que esta colaboración permitirá a más organizaciones adelantarse a amenazas cada vez más sofisticadas.

La evolución del comercio electrónico hacia experiencias más conversacionales, visuales y basadas en IA traerá consigo nuevos riesgos. Para Kaspersky, la clave será equilibrar innovación, comodidad y protección de datos en un entorno donde los atacantes aprovechan cada cambio en los hábitos de consumo.

La compañía lanza una solución gestionada que protege usuarios, roles, aplicaciones y políticas críticas de Entra ID, un entorno cada vez más atacado por amenazas de identidad. El servicio automatiza copias, monitoriza riesgos y permite restauraciones granulares en minutos.

La unificación bajo una identidad clara y coherente simplifica la experiencia de los usuarios y asegura que, independientemente del entorno, los datos estarán protegidos de forma integral y fiable. QNAP refuerza así su posición como proveedor de soluciones de copia de seguridad.

Con esta ampliación, QNAP ofrece a las empresas herramientas más completas para combatir el ransomware y garantizar la continuidad de sus operaciones, abriendo nuevas posibilidades para arquitecturas de red resilientes, adaptadas a los retos actuales de seguridad y gestión de datos.

En 2024 los ciberataques aumentaron un 16,6%, con pymes y usuarios entre los principales afectados, con el phishing, el ransomware y la suplantación de identidad como fraudes más comunes. El elevado tráfico de estas fechas convierte a los sitios de comercio electrónico en objetivos frecuentes de ataques DDoS.

El Fastly Certified Services Partner Program ofrece formación integral y acreditación oficial para reforzar las capacidades de sus socios en la implementación de soluciones de seguridad. La compañía subraya su compromiso con el éxito comercial de los partners.

El acuerdo amplía la presencia de Soffid en el canal y fortalece la oferta de Aryan en soluciones de gestión de identidades. Ambas compañías comparten la visión de ofrecer propuestas seguras, sostenibles y de alto valor para integradores y distribuidores.

Esta cifra refleja una clara demanda de transformación en el papel que juegan los proveedores de servicios gestionados y los distribuidores. “Los MSP y resellers deben dejar de ser meros vendedores de productos y asumir el papel de asesores de confianza”, afirma Marc Rivero, Lead Security Researcher de Kaspersky.

La nueva colaboración permitirá a empresas de España y Portugal acceder a las soluciones de gestión de acceso privilegiado de Keeper. Además de la distribución de productos, el acuerdo contempla formación especializada para partners de Ingram Micro a través de Keeper University.

En el congreso, que se celebrará el jueves 5 de febrero en el marco de ISE, fabricantes, integradores y expertos debatirán sobre cómo proteger infraestructuras críticas ante amenazas digitales crecientes y cumplir con normativas como NIS2 e ISO 27001.

La conversación ha cambiado: ya no se trata de cuánto cuesta la seguridad, sino de cuánto cuesta no tenerla. Los partners que abracen esta visión estarán mejor preparados para crecer junto a sus clientes en un entorno digital en constante evolución.

La nueva versión de la solución de protección de datos mejora la seguridad, el cumplimiento normativo y la eficiencia operativa, con nuevas capacidades de despliegue y almacenamiento remoto. ActiveProtect Manager ya protege más de 30 millones de cargas de trabajo en todo el mundo.

El mayorista TIC participará en el evento internacional junto a Nymiz, compartiendo su experiencia en ciberseguridad, backup y protección de datos. Diego López, Business Development manager de Zaltor, presentará su visión estratégica en una ponencia centrada en la evolución del modelo MSP.